Krytyczna podatność w Ivanti Connect Secure (CVE-2025-0282)

Krytyczna podatność w Ivanti Connect Secure (CVE-2025-0282) Niedawno ujawniono podatność CVE-2025-0282, która umożliwia zdalne wykonanie kodu (RCE) na urządzeniach Ivanti Connect Secure (ICS) bez uwierzytelnienia. Luka jest obecnie wykorzystywana w atakach przez zaawansowane grupy hackerskie, w tym UNC5337, do uzyskania dostępu do sieci i wdrożenia złośliwego oprogramowania. Kluczowe szczegóły Typ podatności – Przepełnienie bufora umożliwiające RCE Dotknięte wersje: Ivanti Connect Secure: wcześniejsze niż 22.7R2.5 […]

Bezpieczeństwo komputerów osobistych i ochrona danych

Bezpieczeństwo komputerów osobistych i ochrona danych Bezpieczeństwo komputerów osobistych i ochrona danych Ochrona prywatnych danych to wyzwanie, przed którym stoi każdy użytkownik komputera. Codziennie korzystamy z Internetu, logujemy się na różne konta, przechowujemy pliki na komputerach i w chmurze. W obliczu rosnącej liczby zagrożeń, takich jak phishing, ransomware czy ataki hakerskie, dbanie o bezpieczeństwo swoich informacji staje się koniecznością. Cyberprzestępcy stają się coraz bardziej wyrafinowani w swoich metodach, wykorzystując […]

Hardening – podstawa cyberbezpieczeństwa Twojej organizacji

Hardening – podstawa cyberbezpieczeństwa Twojej organizacji Hardening – podstawa cyberbezpieczeństwa Twojej organizacji Ochrona infrastruktury IT stała się jednym z kluczowych elementów funkcjonowania każdej organizacji. Hardening, w języku polskim określany również jako „utwardzanie”, jest procesem, który pozwala znacząco zwiększyć odporność systemów na potencjalne ataki poprzez ich właściwą konfigurację oraz eliminację luk w zabezpieczeniach. Dotyczy to zarówno serwerów, urządzeń sieciowych, aplikacji, jak i stacji roboczych. Istotne jest, […]

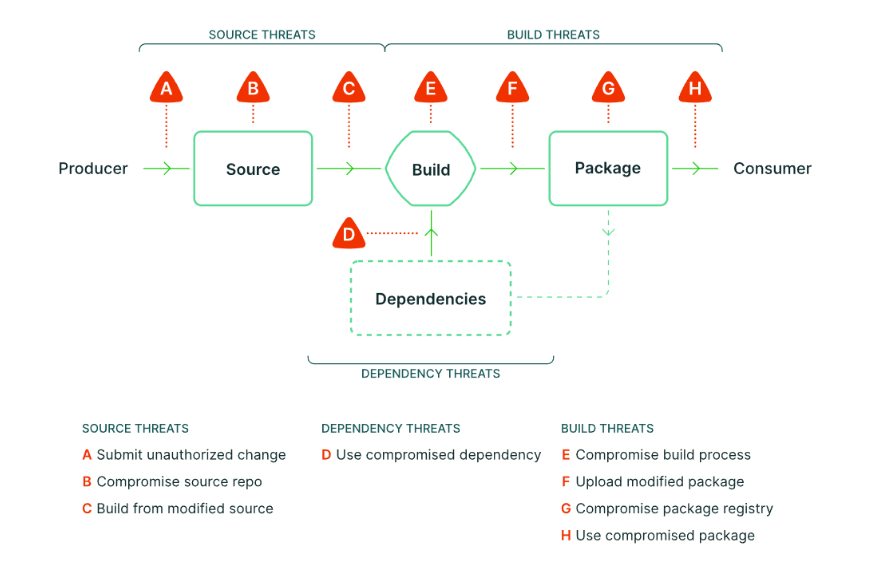

Bezpieczne wytwarzanie kodu

Bezpieczne wytwarzanie kodu Bezpieczne wytwarzanie kodu Czy zastanawialiście się kiedyś, co jest potrzebne do wytworzenia bezpiecznego oprogramowania. Jak wiele wektorów ataku pojawia się po drodze i jak im przeciwdziałać? Historia Załóżmy, że pan Darek właściciel niedużej, ale dobrze prosperującej szwalni potrzebuje nowego systemu do zarządzania biznesem. Niestety żadne z rozwiązań rynkowych nie spełnia jego potrzeb. Dlatego nasz bohater postanawia postawić na autorskie rozwiązanie. Analizując rynek, okazuje […]

Trzy poziomy bezpieczeństwa IT – jak chronić organizację?

Trzy poziomy bezpieczeństwa IT – jak chronić organizację? Trzy poziomy bezpieczeństwa IT – jak chronić organizację? Cyberzagrożenia ewoluują szybciej niż kiedykolwiek wcześniej, a ataki stają się coraz bardziej wyrafinowane. Organizacje, niezależnie od wielkości, muszą mierzyć się z ryzykiem utraty danych, szantażu ransomware czy nieautoryzowanego dostępu do zasobów. Według raportów branżowych liczba incydentów bezpieczeństwa wzrosła o kilkadziesiąt procent w ostatnich latach. Najczęściej atakowane […]

Did you know that AI already has its own European regulations?

Did you know that AI already has its own European regulations? Dotyczą one w szczególności zabezpieczeń dotyczących sztucznej inteligencji ogólnego przeznaczenia oraz prawo konsumentów do składania skarg i otrzymywania merytorycznych wyjaśnień jeśli nabierzemy podejrzeń czy nasze prawa nie zostały naruszone na skutek użycia AI = Artificial Inteligenci = Sztuczna Inteligencja 😀 🧠 W założeniu Parlament Europejski zatwierdził akt w sprawie AI, który ma zapewniać bezpieczeństwo i przestrzeganie […]

It was a special month

What is worth knowing about DORA

ICT security and risk management

Creating secure software